Por que gerenciar uma rede de computadores?

As atividades de gerenciamento de redes visam oferecer, integrar e coordenar os elementos de hardware, software e usuários, a fim de monitorar, testar, consultar, configurar, analisar, avaliar e obter o controle dos recursos da rede, para que sejam atendidas as necessidades peculiares de cada rede, com um custo razoável. Kurose (apud SAYDAM, 1996)

Fonte: Shutterstock.

Deseja ouvir este material?

Áudio disponível no material digital.

Convite ao estudo

Caro aluno, entramos neste momento na última unidade dos estudos relacionados à rede de computadores. Evoluímos os nossos conhecimentos passando pelos equipamentos utilizados nas infraestruturas, pelo modelo de referência OSI, pelos protocolos de comunicação, entre diversos outros assuntos que proporcionaram uma boa compreensão das características das redes encontradas ao redor do planeta.

Na Seção 4.1, você compreenderá os aspectos técnicos relacionados ao gerenciamento das redes de computadores e a forma como eles se aplicam no dia a dia. Com isso, será possível estudar os padrões de gerência e elementos CMISE/CMIP (Common Management Information Service/Commonmanagement Information Protocol), RMON (Remote Network Monitoring), SNMP (Simple Network Management Protocol) e TMN (Telecommunications Management Network). Por fim, você verá uma discussão sobre algumas técnicas de sniffing.

Na Seção 4.2, serão abordados assuntos relacionados a falhas versus erros, comumente encontrados nas redes diariamente. Por fim, você compreenderá a importância do monitoramento, da manutenção e da correção nos equipamentos, serviços e usuários, entendendo como os mecanismos de prevenção, como criptografia, auditoria, logs de registros e o controle de acesso podem contribuir para uma rede mais segura.

Na Seção 4.3, serão abordados assuntos relacionados à QoS (Quality of service – qualidade de serviços) de redes. Para isso, serão discutidos alguns indicadores, como vazão, nível de utilização, perfil de tráfego de rede, gargalos, latência e jitter. Isso permitirá a compreensão de como o planejamento correto pode evitar a degradação dos serviços. Por fim, você entenderá a aplicação e a necessidade de efetuar um VLAN Trunk em uma rede.

Chegamos, enfim, ao último nível de conhecimentos relacionados a redes de computadores. Ao promover discussões e estudos acerca de gerenciamento de redes e qualidade de serviços, você estará no caminho para garantir que as redes atendam às necessidades de comunicação das pessoas.

Está pronto para a sua última jornada de estudos a respeito de redes de computadores? Então vamos aos estudos.

Praticar para aprender

Os projetos desenvolvidos pela sua equipe têm refletido em muitas indicações. Os produtos da empresa T2@T Visão, que faz armação para óculos, são comercializados em diversos países europeus. No entanto, a sua rede pode ser considerada uma SOHO (small office home office – rede doméstica ou de pequeno escritório).

A rede não possui nenhum sistema de gerenciamento dos dispositivos e serviços utilizados, razão pela qual se geram algumas falhas no monitoramento.

O administrador da rede solicitou uma consultoria para a sua equipe, pois algumas semanas atrás foi determinado que os colaboradores não poderiam mais utilizar streaming de vídeo na rede da empresa, uma vez que tais serviços de rede estão consumindo boa parte dos recursos (largura de banda) disponíveis.

Apesar dos comunicados e das reuniões, o administrador de redes não tem certeza se os colaboradores estão ou não conseguindo utilizar tais serviços. Para garantir que os serviços de streaming não sejam utilizados dentro da rede, a gerência da T2@T Visão solicitou que a sua equipe apresentasse um relatório que contivesse a indicação de uma ferramenta que pudesse efetuar o monitoramento da rede, de forma a supervisionar os serviços utilizados.

Indicar algumas soluções para os problemas ocorridos nas redes é uma tarefa que requer conhecimento das técnicas adequadas. Você está preparado para resolver mais uma questão relacionada às redes de computadores? Vamos lá.

conceito-chave

Após estudarmos como as redes são planejadas no nível físico e lógico, é necessário um estudo acerca das técnicas de gerenciamento utilizadas para garantir o funcionamento correto dos serviços. É preciso, ainda, promover uma discussão a respeito dos conceitos e aplicações do sniffing nas redes de computadores.

Mas, antes de iniciarmos os conceitos relacionados às técnicas empregadas nas redes de computadores, vamos pensar: Por que gerenciar uma rede de computadores?

Segundo Kurose (2006), o gerenciamento em redes pode ser definido como algumas ações de coordenação dos dispositivos físicos (computadores, servidores, nodos, etc.) e lógicos (protocolos, endereços e serviços), visando garantir a confiabilidade dos seus serviços, um desempenho aceitável e a segurança das informações.

Ainda, segundo Kurose (apud SAYDAM, 1996), as atividades de gerenciamento de redes visam oferecer, integrar e coordenar os elementos de hardware, software e usuários, a fim de monitorar, testar, consultar, configurar, analisar, avaliar e obter o controle dos recursos da rede, para que sejam atendidas as necessidades peculiares de cada rede, com um custo razoável.

A gerência de rede pode ser feita de duas formas básicas:

- Sistema único de gerência: são um conjunto de ferramentas de monitoramento e/ou controle de dispositivos e/ou serviços, integrados em uma única aplicação.

- Diversos sistemas de gerência: são ferramentas de monitoramento ou controle de dispositivos ou serviços. Normalmente as ferramentas possuem funções específicas, auxiliando os administradores de redes no monitoramento de diversos serviços. Exemplo: geolocalização de dispositivos da rede (com status ativo ou inativo), monitoramento de tráfego (para efetuar o balanceamento de carga), monitoramento de segurança, entre outros.

Assimile

Os gerenciadores de rede são ferramentas muito importantes para os administradores de redes. Esses artifícios são os “olhos” dos profissionais de telecomunicações. Os dados dos agentes gerados para os gerentes permitem a tomada de decisão para a garantia da QoS (quality of service – qualidade de serviço).

Para que o gerenciamento possa ter elementos para garantir o seu correto funcionamento, Kurose (2006) aponta três princípios:

- Coleta de dados: define-se como a parte do processo responsável por coletar automaticamente dados parametrizados pelo administrador de redes. Nesta seção será vista a técnica definida como sniffing.

- Análise e diagnóstico: consiste em organizar os dados coletados a fim de gerar informações que permitam a tomada de decisão. A análise pode ser feita manualmente, ou ainda por softwares de tratamento de dados. A intenção é um diagnóstico correto do problema para que seja feita a correção no menor tempo possível.

- Controle: após o diagnóstico correto do problema, deve-se tomar ações a fim de cessar, mitigar ou minimizar os impactos. E, posteriormente, o administrador de redes deve ter o controle para que o mesmo evento não comprometa a qualidade ou funcionamento da rede e/ou serviços.

Dessa forma nós conseguimos perceber as necessidades de gerenciar as várias competências envolvidas nas redes de computadores. É lógico que, como você deve ter percebido, essa tarefa não é tão simples. Para auxiliar nesse processo, é necessário seguir padrões de qualidade para a garantia de um gerenciamento eficiente.

Para isso, segundo Kurose (2006), a ISO (Internacional Organization for Standardization) desenvolveu um modelo de gerenciamento de redes, divididos em cinco áreas. São elas:

- Gerenciamento de desempenho: o objetivo é quantificar, medir, informar, analisar e controlar o desempenho de dispositivos, serviços e segurança. Nesse contexto, será visto mais à frente o protocolo SNMP (Simple Network Management Protocol – Protocolo Simples de Gerenciamento de Rede).

- Gerenciamento de falhas: visa registrar, detectar e reagir às falhas ocorridas nas redes. O compromisso maior é tratar de imediato as falhas transitórias da rede. Isso ocorre diariamente, quando há interrupções de serviços, hospedagem, falha de hardware e softwares de nodos.

- Gerenciamento de configuração: permite que o administrador saiba quais são os dispositivos utilizados na rede e as suas respectivas configurações. Nessa área de gerenciamento estão contidos o planejamento dos IPs e as sub-redes.

- Gerenciamento de contabilização: permite a especificação, o registro e controle de acesso (para usuários e dispositivos). Também estão definidas as quotas de utilização (balanceamento de carga conforme prioridade).

- Gerenciamento de segurança: é efetuar o controle de acesso aos recursos via mecanismos de segurança (chaves), métodos de mascaramento de mensagens (criptografia) e políticas de prevenção e segurança.

Reflita

As preocupações referentes à segurança das informações são alvo de diversos debates. Cada vez mais as empresas investem em mecanismos para garantir a privacidade dos seus dados e aplicações.

Um simples pen drive, quando utilizado em um computador localizado em uma empresa, pode comprometer o funcionamento de recursos e serviços?

São diversas as áreas de gerenciamento com as quais o administrador de redes deve se preocupar para garantir a disponibilidade dos recursos da rede e evitar a degradação dos serviços. É lógico que utilizar softwares de monitoramento nas estações de trabalho pode auxiliar nessa tarefa, pois tais dispositivos podem transmitir em tempo real o status do que está sendo monitorado.

Porém, em redes grandes ou complexas (devido ao número de servidores, serviços, etc.), ter um único gerente para todas as cinco áreas apontadas anteriormente é inadequado, uma vez que diariamente são gerados proporcionalmente grandes volumes de informações pelas necessidades diárias que as redes de computadores apresentam.

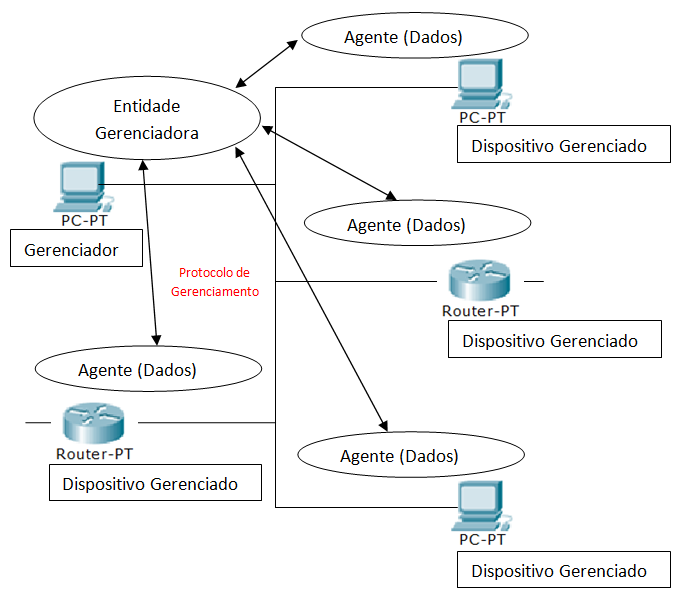

Para Kurose (2006), a estrutura do gerenciamento de redes deve possuir os elementos apontados na Figura 4.1.

Essa estrutura tem os seguintes componentes:

- Entidade gerenciadora: é o meio pelo qual o administrador de redes interage com a interface de gerenciamento, podendo realizar as atividades de coleta de dados, processamento, análise para posterior tomada de decisão. É tida pelos profissionais de redes como a estação central de gerência de rede.

- Dispositivo gerenciado: é um dispositivo situado em uma rede gerenciada, o qual pode ser monitorado, ex.: servidores, sensores, switches, etc. Dentre os objetos gerenciáveis estão os hardwares (placa de rede, por exemplo) e os softwares (aplicações web, por exemplo).

- Protocolo de gerenciamento de rede: é executado entre a entidade gerenciadora e os dispositivos gerenciados, permitindo que os agentes possam informar a entidade gerenciadora sobre a ocorrência de falhas ou violação de algum parâmetro.

Os objetos gerenciados dentro da rede devem fornecer dados para a base de informações encontrada na entidade gerenciadora. Isso só é possível porque, em cada dispositivo, existe um agente de gerenciamento de rede (software de gerenciamento de rede propriamente dito) que executa testes e envia os resultados para a estação central de gerência de rede.

Por sua vez, tais comunicações entre os dispositivos gerenciados e a entidade gerenciadora só ocorre porque o protocolo de gerenciamento de rede permite que aconteçam as investigações, que visam fornecer dados para o administrador de redes garantir o bom funcionamento dos dispositivos e serviços.

A arquitetura de gerenciamento de redes apresentada anteriormente fornece genericamente parâmetros para obter um gerenciador aplicável na maioria das redes. No entanto, ela ainda não oferece elementos que visam garantir a padronização do gerenciamento das redes de computadores.

Para resolver tais necessidades, no final dos anos 1980, alguns protocolos de gerenciamento começaram a ser oferecidos aos fabricantes. Entre alguns deles, podemos destacar:

SNMP (Simple Network Information Protocol)

O protocolo SNMP (Simple Network Information Protocol – Protocolo Simples de Gerenciamento de Rede) é definido pela RFC 3410. A sua primeira versão (SNMPv1) foi lançada em abril de 1999. Hoje é utilizado o protocolo SNMPv3, atualizado em dezembro de 2002.

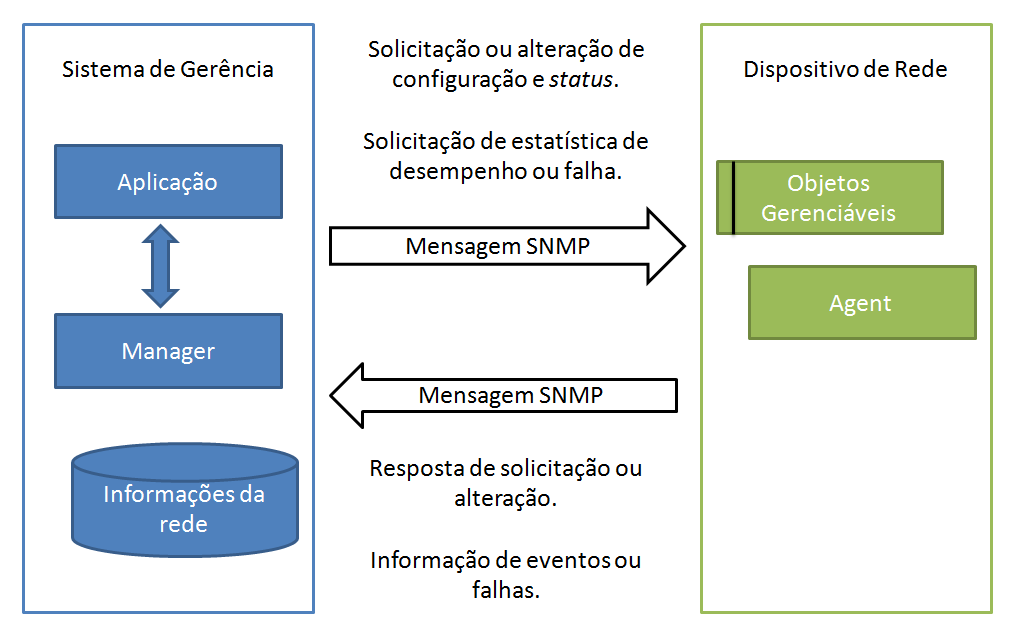

É, basicamente, um protocolo empregado para efetuar o monitoramento dos dispositivos de redes e os serviços. Por ser popular entre os fabricantes, permite que dispositivos com diversas arquiteturas e sistemas operacionais possam utilizá-lo. Para que ele possa atuar na rede, necessita de quatro componentes básicos:

- Os nodos gerenciados (agentes).

- As estações de gerenciamento (gerente).

- As informações de gerenciamento (MIB*).

- O protocolo de gerenciamento (SNMP).

*MIB (Management Information Base) é um banco de dados (lógico) que efetua o armazenamento de informações de configuração e status, dos dispositivos gerenciáveis. Podem ainda fornecer informações como: nome, atributos e possíveis operações realizáveis.

Para compreender os processos envolvidos no SNMP, observe a Figura 4.2.

Veja que o SNMP é instalado nos dispositivos gerenciáveis da rede (computador, impressora, câmera IP, etc.), agentes esses que se comunicam diretamente com o MIB e respondem às solicitações efetuadas pelo gerente. Caso ocorra algum evento anômalo, uma notificação (trap) é enviada ao gerente.

CMISE (Commom Management Information Service Element)

O protocolo CMISE é formado por dois outros protocolos: CMIS e CMIP. Assim, para poder entendê-lo, é necessário conceituar:

- CMIS (Common Management Information Service): basicamente define como os serviços serão oferecidos às aplicações de gerenciamento (agente e gerente). Para isso foi definido em três categorias. São elas:

- Serviços de associação: utilizados para estabelecer as associações que permitam que ocorram as comunicações entre agente e gerente.

- Serviços de notificação: é o mecanismo utilizado para informar os eventos (falhas, por exemplo) ocorridos nos dispositivos gerenciados.

- Serviços de operação: permite que o gerente altere as variáveis do MIB, em que é possível utilizar três mecanismos:

- Escopo: são os parâmetros determinados pelo gerente para que seja determinado o grupo que será alvo do gerenciamento.

- Filtragem: faz a filtragem no grupo de objetos determinado no escopo.

- Sincronismo: define quem do grupo estará sobre as regras do gerente, de acordo com o valor definido na mensagem de troca das operações.

- Escopo: são os parâmetros determinados pelo gerente para que seja determinado o grupo que será alvo do gerenciamento.

- Serviços de associação: utilizados para estabelecer as associações que permitam que ocorram as comunicações entre agente e gerente.

- CMIP (Common Management Information Protocol): é um protocolo de gerenciamento que segue o modelo de referência OSI. Assim como o SNMP, as trocas das informações seguem a mesma estrutura entre o gerente e o agente nos processos de sistema de gerenciamento. A sua aplicação visa garantir a execução de algumas ações com base na definição de um escopo (filtro) para que os objetos sejam selecionados.

- Vantagem: o ponto forte desse protocolo é a segurança.

- Desvantagem: utiliza grande parte da capacidade dos sistemas, não sendo possível implementá-lo em todos eles. É de difícil programação, o que o impede muitas vezes de ser utilizado em alguns projetos.

- Vantagem: o ponto forte desse protocolo é a segurança.

Os tipos de mensagens recebidas/enviadas levam em consideração o CMIS, fornecendo a especificação dos serviços que tanto o sistema gerenciador, quanto os dispositivos gerenciados poderão acessar para que ocorra o gerenciamento.

TMN (Telecommunications Management Network):

Este modelo de gerenciamento está estruturado em três arquiteturas, que podem ser implementadas juntas ou separadas, conforme a necessidade do administrador de rede. São elas:

- Arquitetura informacional: assim como o CMIS, as informações são trocadas entre agente e gerente por meio de um protocolo de gerência de rede. Entretanto, não é utilizado somente um protocolo para prover o gerenciamento, uma vez que cada interface definida na arquitetura física pode utilizar um protocolo adequado à necessidade.

- Arquitetura funcional: esse modelo tem como objetivo definir quais serão as funções e os objetivos na gerência de rede, com os seguintes blocos adicionados: sistema de suporte à operação (OSF); elemento de rede (NEF); estação de trabalho (WSF); adaptador Q (QAF); elemento mediador (MF); e rede de comunicação de dados (DCN).

- Item Arquitetura física: são definidas as interfaces que garantem a compatibilidade dos dispositivos, as quais são divididas em:

- Interface Q: entre os blocos OSF, WSF, QAF, MF e NF.

- Interface F: para ligar as estações de trabalho, WSF.

- Interface X: entre os blocos OSF, WSF.

- Interface G: entre uma QAF e entidade gerenciadas não TMN.

- Interface M: entre uma interface QAF e entidades gerenciadas não TMN.

- Interface Q: entre os blocos OSF, WSF, QAF, MF e NF.

Sniffig:

Segundo o dicionário WordReference, a palavra sniff significa farejar. Na prática, é uma ferramenta que efetua a interceptação e o registro dos dados. Em alguns casos é possível decodificar o conteúdo dos pacotes capturados. Esse artifício é utilizado pelos administradores de rede para checar se uma rede está trabalhando dentro dos parâmetros definidos.

Um sniffer é um programa instalado em um computador (pode ser considerado um servidor), que visa capturar os fluxos especificados em sua configuração, podendo ser: e-mail, logins, textos, histórico de internet, entre outros. A Figura 4.3 representa um dos sniffers mais utilizados pelos administradores de rede.

Compreender as ferramentas de gerenciamento de redes de computadores pode auxiliá-lo a garantir o funcionamento dos dispositivos e serviços disponíveis conforme as necessidades de cada infraestrutura.